- La tokenización transforma datos sensibles en códigos seguros e irreconocibles

- Protege la privacidad y cumple con normativas como PCI DSS y RGPD

- Está presente en pagos digitales, protección de datos y blockchain

Vivimos en una era donde la seguridad de los datos personales es más importante que nunca. Cada vez que usamos internet, dejamos rastros de información valiosa: nuestro nombre, tarjetas bancarias, direcciones, teléfonos y más. El auge de los pagos móviles, el comercio electrónico y la gestión digital de la identidad ha provocado que proteger esta información sea una prioridad incuestionable, para personas y empresas por igual. Sin embargo, aunque las amenazas digitales crecen, también lo hacen las soluciones para protegernos; una de las más revolucionarias es la tokenización.

La tokenización es una de las herramientas digitales más efectivas contra el robo, pérdida o filtración de datos sensibles. Aunque el concepto pueda sonar a jerga técnica, en realidad es más fácil de comprender y, sobre todo, su aplicación está presente en nuestra vida cotidiana mucho más de lo que creemos. Desde pagos online y móviles hasta la protección de datos médicos y procesos en empresas, la tokenización aporta seguridad, confianza y eficiencia. En este artículo descubrirás a fondo qué es la tokenización, cómo funciona, sus ventajas e inconvenientes, los tipos de tokens existentes, aplicaciones reales, diferencias con el cifrado y aspectos técnicos clave.

Índice

- 1 ¿Qué es la tokenización y cómo funciona?

- 2 ¿Dónde se utiliza la tokenización?

- 3 Componentes principales de un sistema de tokenización

- 4 ¿Qué es un token en el contexto digital?

- 5 Tipos de tokens y su utilidad

- 6 ¿Es lo mismo tokenizar que cifrar?

- 7 Ventajas de la tokenización

- 8 Detokenización: Recuperar el dato original

- 9 Tokenización en el sector de pagos: seguridad y normativa PCI DSS

- 10 Tokenización y blockchain: el auge de los activos digitales

- 11 Diferencias entre sistemas de tokenización: con o sin bóveda

- 12 Ventajas de la tokenización respecto al cifrado tradicional

- 13 Cómo se integra la tokenización en las empresas

- 14 ¿Por qué la tokenización es cada vez más relevante?

¿Qué es la tokenización y cómo funciona?

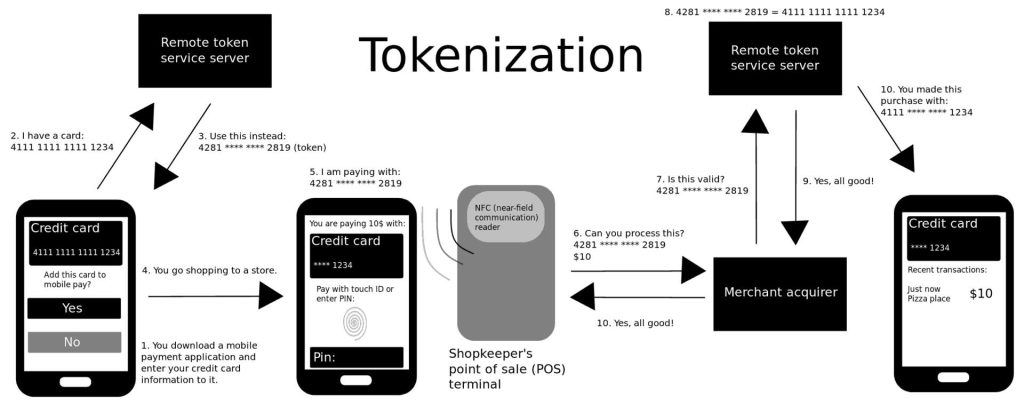

La tokenización es, en esencia, un proceso para convertir datos sensibles en datos irreconocibles denominados tokens. Imagina por un momento que tu información personal más valiosa —por ejemplo, tu número de tarjeta de crédito— se reemplaza por una combinación aleatoria de caracteres que, a simple vista, carece de sentido y valor para cualquier persona o sistema ajeno. El token actúa como sustituto del dato real, protegiéndolo de miradas no autorizadas o ataques cibernéticos.

Pongamos un ejemplo muy sencillo: imagina que tienes una joya muy valiosa y necesitas enviarla por un mensajero. Sin tokenización, envías la joya tal cual, con el riesgo de que cualquiera pueda robarla. Con tokenización, colocas una piedra común en el paquete que viaja, y la joya permanece segura en una caja fuerte. Si alguien intercepta el envío, solo encuentra la piedra, nunca la joya real. Este es el espíritu que hay detrás de la tokenización aplicada al mundo digital: transformar el dato real en un código (token) que solo puede volver a su forma original en un entorno seguro y controlado.

La implementación técnica puede variar según el sector y la necesidad, pero el principio es el mismo: los datos originales se reemplazan por un token, y solo un sistema autorizado puede reconstruir la información cuando sea necesario. Así, si un hacker intercepta los datos, lo único que obtiene es una cadena aleatoria sin valor ni sentido fuera del sistema seguro que lo generó.

¿Dónde se utiliza la tokenización?

La tokenización está más presente en tu día a día de lo que imaginas, especialmente en transacciones relacionadas con datos personales y pagos electrónicos. Sus aplicaciones más comunes incluyen:

- Pagos con móvil, wearable o apps: Cuando pagas con el móvil o relojes inteligentes, los datos de tu tarjeta se sustituyen por tokens, que son los únicos que se transmiten a la hora de pagar en un comercio.

- Almacenamiento de tarjetas en tiendas online: Cuando guardas tu tarjeta para compras posteriores en un comercio, ese comercio nunca almacena tu número real, sino un token que solo vale para identificarte dentro de su plataforma.

- Protección de datos personales en empresas: En bancos, seguros, hospitales, colegios y cualquier entidad que almacene datos sensibles, la tokenización permite trabajar con la información sin que los empleados accedan a los datos originales.

- Reducción del fraude y mejora del cumplimiento regulatorio: Muchas leyes, como el Reglamento General de Protección de Datos (RGPD) en Europa o las normas PCI DSS para pagos, favorecen la tokenización como técnica que ayuda a cumplir las obligaciones de seguridad y privacidad.

Gracias a la tokenización, puedes realizar operaciones cotidianas con la tranquilidad de que tus datos nunca circulan libremente por la red; incluso si un atacante consigue interceptar un token, no puede hacer nada con él, ya que no hay forma de reconstruir el dato original sin acceso al sistema que lo generó.

Componentes principales de un sistema de tokenización

Un sistema de tokenización eficaz está formado por varios elementos clave, que aseguran que tanto la generación como la gestión de los tokens sea segura y fiable:

- Generador de tokens: Es el motor que crea los tokens a partir de los datos originales. Puede utilizar funciones de generación aleatoria, algoritmos matemáticos o funciones hash. Los tokens generados pueden ser completamente aleatorios o seguir algún patrón específico, dependiendo de la aplicación.

- Proceso de correlación: Asociar de manera segura cada token con su dato real es fundamental. Para ello, se emplea una base de datos segura donde se guarda la correspondencia entre token y dato original. Esta asociación es usada solo por sistemas autorizados cuando se necesita devolver el dato real al usuario o a otra aplicación.

- Bóveda o almacén de tokens: Un espacio seguro —físico o en la nube— donde se custodian los datos reales y su relación con los tokens. En muchas implementaciones, esta bóveda está cifrada y protegida por estrictos controles de acceso.

- Gestor de claves criptográficas: Si el sistema utiliza cifrado para reforzar la seguridad, es vital la gestión y protección de las claves utilizadas para encriptar y desencriptar los datos.

Algunas arquitecturas avanzadas ofrecen la llamada tokenización sin bóveda: aquí no se almacena el dato real, sino que se utiliza un algoritmo determinista para generar y, llegado el caso, reconstruir el dato original, siempre que se tenga la clave o el algoritmo adecuado.

¿Qué es un token en el contexto digital?

Un token es una cadena de caracteres, generalmente aleatoria y sin significado propio, que representa un dato sensible. Esta representación solo cobra sentido para el sistema que la generó, es decir, un token por sí mismo carece de valor o de información recuperable. Por ejemplo, si te registras en una web y recibes un código de verificación SMS de seis dígitos, ese código es un token: lo usas para una acción concreta y después deja de tener validez.

En transacciones más complejas, como los pagos electrónicos, los tokens no solo sustituyen a los datos reales, sino que pueden funcionar como identificadores válidos en el sistema de la empresa sin exponer nunca la información original al exterior.

Tipos de tokens y su utilidad

Existen diferentes tipos de tokens según el uso y el sector, cada uno con funciones particulares:

- Tokens de datos personales: Protegen información identificativa como nombres, direcciones, cuentas o números de identificación. Se usan principalmente para el almacenamiento seguro y el intercambio de datos sensibles.

- Tokens de acceso: Funcionan como llaves digitales que permiten ingresar o interactuar con determinados sistemas sin tener que exponer contraseñas o datos reales en cada acceso. Muy habituales en sistemas de autenticación y control de sesiones.

- Tokens temporales: Son válidos únicamente durante un periodo concreto o para una acción específica, como validar una compra, iniciar sesión de un solo uso o realizar una operación sensible. Su corta vida útil refuerza la seguridad.

- Tokens de pago: Utilizados en el sector financiero y en pagos digitales, estos tokens sustituyen el número real de tarjeta o cuenta durante el proceso de pago, garantizando que los comercios nunca accedan al dato original.

- Tokens de utilidad: Muy habituales en entornos de blockchain, proporcionan a su poseedor acceso a un servicio concreto, descuentos, créditos o alguna funcionalidad digital.

- Tokens de seguridad (security tokens): Representan activos financieros o valores, como participaciones en una empresa, bonos o bienes inmuebles, y están sujetos a regulaciones específicas en muchos países.

- Tokens DeFi: Utilizados para servicios financieros descentralizados, permiten operaciones como préstamos, inversión o transferencias dentro de aplicaciones basadas en blockchain.

- Tokens no fungibles (NFT): Certifican la propiedad sobre un bien digital único, como una obra digital, música o coleccionables, y se negocian en plataformas como OpenSea.

Aunque la mayoría de los tokens están ligados a la seguridad y la privacidad, otros tienen aplicaciones en la trazabilidad, la gestión de identidades o incluso la certificación de derechos digitales.

¿Es lo mismo tokenizar que cifrar?

Aunque ambos conceptos se relacionan con la protección y seguridad de datos, tokenización y cifrado son técnicas diferentes con aplicaciones y ventajas distintas:

- La encriptación o cifrado transforma los datos originales en un código aparentemente incomprensible utilizando un algoritmo matemático reversible y una clave de cifrado. Si se cuenta con la clave, se puede recuperar la información original. Por ejemplo, un archivo cifrado puede volver a abrirse con la contraseña correcta.

- La tokenización, en cambio, no transforma el dato sino que lo sustituye completamente por otro valor sin relación directa. No existe una llave matemática para volver atrás; solo el sistema que guarda la correspondencia entre token y dato puede hacer la reversión, y sin acceso a esa base de datos central, el token es inútil.

Para entenderlo en términos sencillos: encriptar es como escribir un mensaje secreto que alguien puede descifrar teniendo la clave, mientras que tokenizar es como cambiar ese mensaje por un símbolo que no tiene significado alguno fuera del sistema que lo creó.

De hecho, muchas soluciones avanzadas combinan ambos métodos para reforzar la seguridad: cifran los datos originales almacenados en la bóveda y utilizan tokens para operar en las actividades habituales de la empresa o usuario.

Ventajas de la tokenización

Las ventajas de la tokenización son numerosas y afectan tanto a la seguridad como a la operativa diaria de los usuarios y empresas:

- Privacidad reforzada: Los datos reales jamás salen del entorno seguro, lo que reduce drásticamente el riesgo de robos o filtraciones en tránsito.

- Reducción del fraude: Incluso si un atacante logra hacerse con los tokens, no puede obtener información relevante ni realizar compras o accesos fraudulentos, ya que los tokens no son reversibles sin acceso al sistema original.

- Cumplimiento normativo sencillo: Muchas normativas internacionales, como PCI DSS en pagos electrónicos o las leyes de protección de datos (como el RGPD), reconocen la tokenización como técnica válida para proteger los datos de los consumidores.

- Ahorro de costes: No suele requerir grandes inversiones en sistemas de cifrado ni actualizaciones costosas, lo que la convierte en una opción atractiva para empresas de todos los tamaños.

- Mejora de la experiencia de usuario: Permite, por ejemplo, opciones como pago con un clic o almacenamiento seguro de credenciales sin complicaciones para el cliente final.

- Flexibilidad y escalabilidad: Puede integrarse fácilmente en entornos ya existentes, tanto en la nube como en infraestructuras propias.

Las ventajas de la tokenización son numerosas y afectan tanto a la seguridad como a la operativa diaria de los usuarios y empresas:

- Privacidad reforzada: Los datos reales jamás salen del entorno seguro, lo que reduce drásticamente el riesgo de robos o filtraciones en tránsito.

- Reducción del fraude: Incluso si un atacante logra hacerse con los tokens, no puede obtener información relevante ni realizar compras o accesos fraudulentos, ya que los tokens no son reversibles sin acceso al sistema original.

- Cumplimiento normativo sencillo: Muchas normativas internacionales, como PCI DSS en pagos electrónicos o las leyes de protección de datos (como el RGPD), reconocen la tokenización como técnica válida para proteger los datos de los consumidores.

- Ahorro de costes: No suele requerir grandes inversiones en sistemas de cifrado ni actualizaciones costosas, lo que la convierte en una opción atractiva para empresas de todos los tamaños.

- Mejora de la experiencia de usuario: Permite, por ejemplo, opciones como pago con un clic o almacenamiento seguro de credenciales sin complicaciones para el cliente final.

- Flexibilidad y escalabilidad: Puede integrarse fácilmente en entornos ya existentes, tanto en la nube como en infraestructuras propias.

Las ventajas de la tokenización son numerosas y afectan tanto a la seguridad como a la operativa diaria de los usuarios y empresas:

- Privacidad reforzada: Los datos reales jamás salen del entorno seguro, lo que reduce drásticamente el riesgo de robos o filtraciones en tránsito.

- Reducción del fraude: Incluso si un atacante logra hacerse con los tokens, no puede obtener información relevante ni realizar compras o accesos fraudulentos, ya que los tokens no son reversibles sin acceso al sistema original.

- Cumplimiento normativo sencillo: Muchas normativas internacionales, como PCI DSS en pagos electrónicos o las leyes de protección de datos (como el RGPD), reconocen la tokenización como técnica válida para proteger los datos de los consumidores.

- Ahorro de costes: No suele requerir grandes inversiones en sistemas de cifrado ni actualizaciones costosas, lo que la convierte en una opción atractiva para empresas de todos los tamaños.

- Mejora de la experiencia de usuario: Permite, por ejemplo, opciones como pago con un clic o almacenamiento seguro de credenciales sin complicaciones para el cliente final.

- Flexibilidad y escalabilidad: Puede integrarse fácilmente en entornos ya existentes, tanto en la nube como en infraestructuras propias.

Detokenización: Recuperar el dato original

En ocasiones, es imprescindible volver a obtener el dato real a partir del token, por ejemplo, para completar una operación bancaria o identificar a un usuario en un entorno controlado. Este proceso se denomina detokenización, y solo puede realizarse por el sistema autorizado que gestiona la relación entre token y dato.

La detokenización está sometida a controles estrictos y suele exigir autenticación fuerte para evitar accesos no autorizados. Por razones de seguridad, muchos tokens se utilizan una única vez (por ejemplo, en autenticaciones de dos factores) y se eliminan después, minimizando aún más el riesgo de exposición.

Tokenización en el sector de pagos: seguridad y normativa PCI DSS

Uno de los ámbitos donde la tokenización ha tenido mayor impacto es en el procesamiento de pagos con tarjeta. El estándar PCI DSS obliga a los comercios y proveedores a proteger los datos de sus clientes y prohíbe almacenar números de tarjeta completa tras una transacción.

La tokenización permite cumplir con PCI DSS de manera eficiente y económica, ya que los comercios apenas almacenan los últimos dígitos de la tarjeta y nunca el número completo; el resto se maneja mediante tokens. Empresas como Stripe o Planet han hecho de la tokenización el pilar de sus soluciones de pago seguro, permitiendo experiencias como el pago con un clic y eliminando el riesgo de fuga de datos en tiendas online.

Además, la tokenización permite adoptar formas innovadoras de liquidación, como contratos inteligentes y blockchain, lo que abre oportunidades para negocios que desean operar con criptomonedas o tecnologías emergentes.

Tokenización y blockchain: el auge de los activos digitales

El mundo de la blockchain ha dado un paso más en el uso de la tokenización para crear nuevos tipos de activos digitales. Al convertir bienes físicos o derechos en tokens negociables en la cadena de bloques, se abren posibilidades de inversión y gestión sin intermediarios y con total transparencia. Un ejemplo son los tokens de seguridad (security tokens), que representan acciones, bonos o propiedades inmobiliarias; o los NFTs, que certifican la propiedad de una obra digital única y se intercambian en mercados globales.

En este sector, la tokenización no solo protege datos, sino que permite la auditable, transferencia instantánea y fraccionamiento de activos reales en pequeños valores digitales.

Diferencias entre sistemas de tokenización: con o sin bóveda

Existen dos aproximaciones principales a la hora de implantar la tokenización:

- Sistemas con bóveda (vault-based): Guardan los datos originales y su relación con el token en una base de datos segura. Es el sistema más habitual y recomendado para información altamente sensible.

- Sistemas sin bóveda (vaultless): No almacenan el dato real, sino que usan funciones deterministas o criptográficas para generar tokens de forma que, con el algoritmo y la clave adecuada, pueda reconstruirse el dato. Son habituales cuando se busca mayor escalabilidad sin incrementar la gestión de bases de datos centralizadas, aunque pueden ser menos seguros en ciertos escenarios.

La elección de un modelo u otro depende del contexto, el tipo de datos manejados y la regulación aplicable.

Ventajas de la tokenización respecto al cifrado tradicional

Las dos técnicas no son excluyentes, pero la tokenización aporta ventajas significativas en comparación con el cifrado puro:

- No existe una «llave» para revertir el token si no se tiene acceso al sistema centralizado; es decir, si el sistema es comprometido, los tokens siguen siendo inútiles fuera de él.

- Resulta más económica y sencilla de implantar en la mayoría de los comercios, ya que no implica complejos sistemas de cifrado/desencriptado ni la gestión continua de claves.

- Facilita la adaptación a nuevas normativas y la integración con sistemas modernos o en la nube.

Por eso, muchas empresas optan por sistemas híbridos que usan cifrado para la bóveda de datos reales y tokens para operar en el día a día.

Cómo se integra la tokenización en las empresas

No es necesario ser un gigante tecnológico para beneficiarse de la tokenización. Muchas soluciones integran la tokenización como un servicio externo, en el que un proveedor especializado gestiona la generación y correlación de los tokens, permitiendo a empresas de cualquier tamaño cumplir con la normativa y proteger los datos de sus clientes.

La integración puede realizarse mediante API, conectores o herramientas en la nube, con total transparencia para el usuario final y sin modificar la operativa diaria de la empresa.

¿Por qué la tokenización es cada vez más relevante?

El aumento de ataques informáticos, el uso masivo de datos y la digitalización de muchos sectores han hecho que la tokenización sea una necesidad crítica, no solo para ofrecer seguridad sino para ganarse la confianza de los clientes y evitar sanciones por incumplimiento de la ley.

La tokenización se utiliza desde hace años —sobre todo en la banca y los pagos electrónicos— pero se está extendiendo rápidamente a otros sectores como el sanitario, el educativo, el comercio minorista e incluso la administración pública.

La protección de los datos a través de la tokenización refuerza la confianza en los servicios digitales y ayuda a cumplir con las regulaciones vigentes. Su adopción continúa creciendo, y su uso en nuevas áreas promete mejorar la seguridad y eficiencia del entorno digital en general.